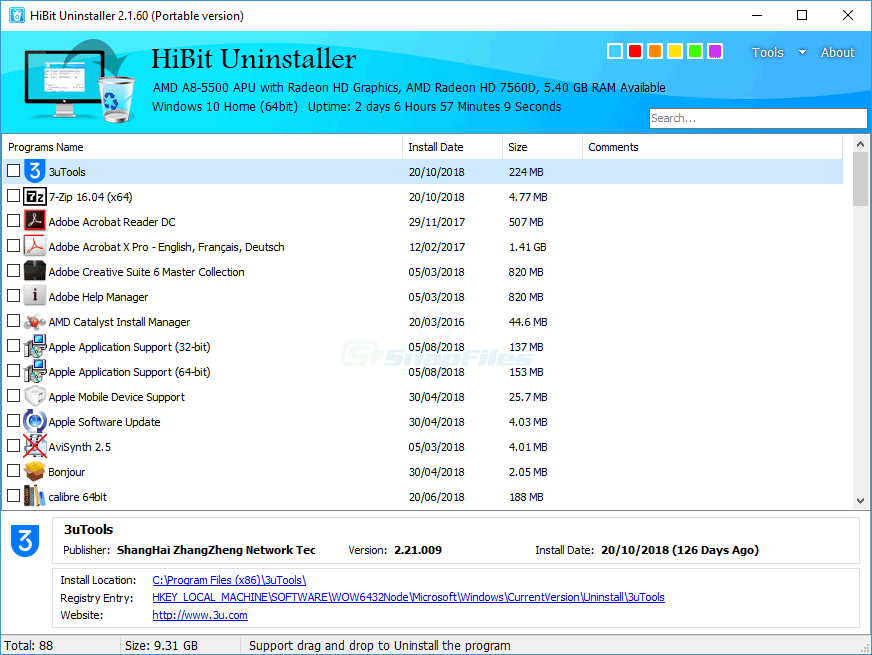

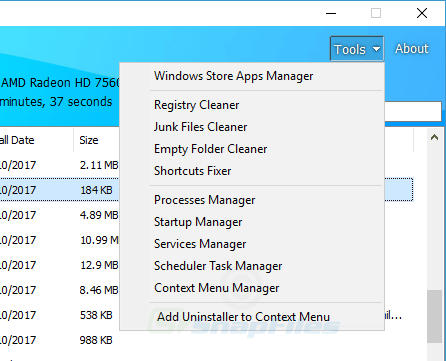

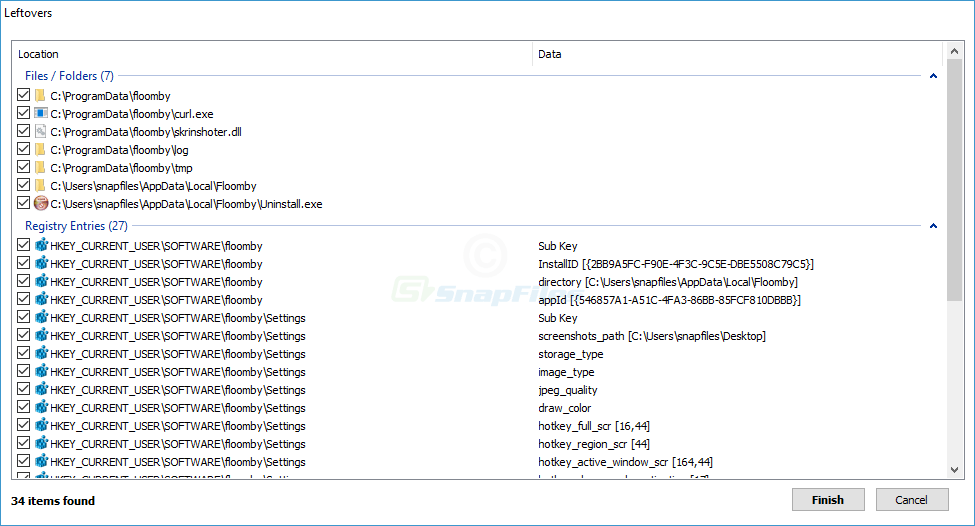

Désinstallations plus propres et analyses restantes

De nombreux programmes de désinstallation suppriment l'entrée évidente mais laissent des caches, des dossiers de service, des tâches planifiées ou des clés de registre parasites. HiBit est généralement félicité pour le suivi des analyses visant àdonnées orphelineslié au logiciel supprimé.

- Suppression par lots lorsque vous réinitialisez une machine de développement encombrée

- Vérification après désinstallation avant de réinstallateur la même application

- Chasse aux entrées « fantômes » qui apparaissent toujours dans les paramètres