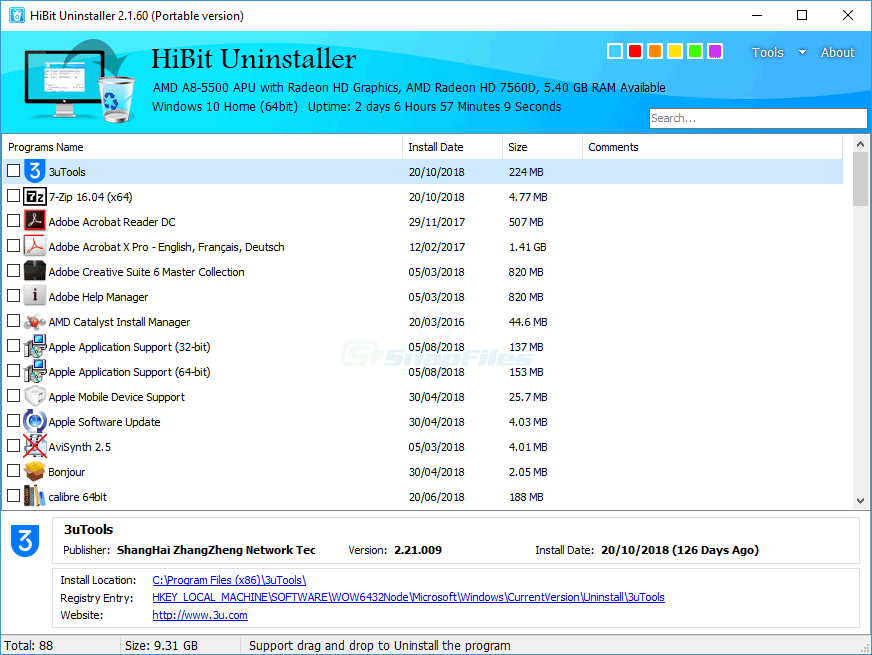

Cleaner deinstalliert & übrig gebliebenes Scannen

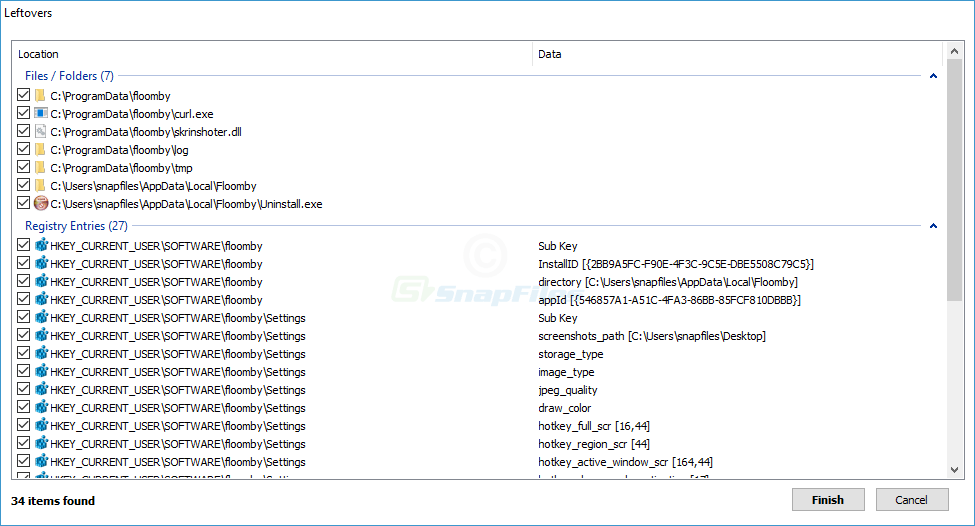

Viele Deinstallationsprogramme entfernen den offensichtlichen Eintrag, hinterlassen jedoch Caches, Dienstordner, geplante Aufgaben oder verirrte Registrierungsschlüssel. HiBit wird allgemein für die Nachverfolgung gezielter Scans gelobtverwaiste Datenan entfernte Software gebunden.

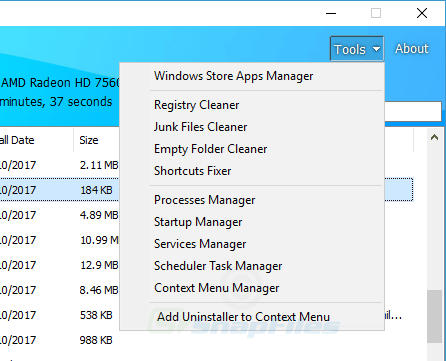

- Stapelentfernung, wenn Sie eine überfüllte Entwicklungsmaschine zurücksetzen

- Überprüfung nach der Deinstallation, bevor Sie dieselbe App erneut installieren

- Jagd auf „Geister“-Einträge, die immer noch in den Einstellungen angezeigt werden